IEC 62443:2018 工控系統資安管理標準

隨著國際及台灣陸續發生工廠遭到病毒入侵的情況,工控系統的資安議題備受關注,而工控系統安全上建議可參考 IEC 62443此標準,透過風險評鑑、網路分段區隔、防火牆、修補程式管理及入侵檢測等流程。

IEC 62443:2018 工控系統資安管理標準

什麼是 IEC 62443?

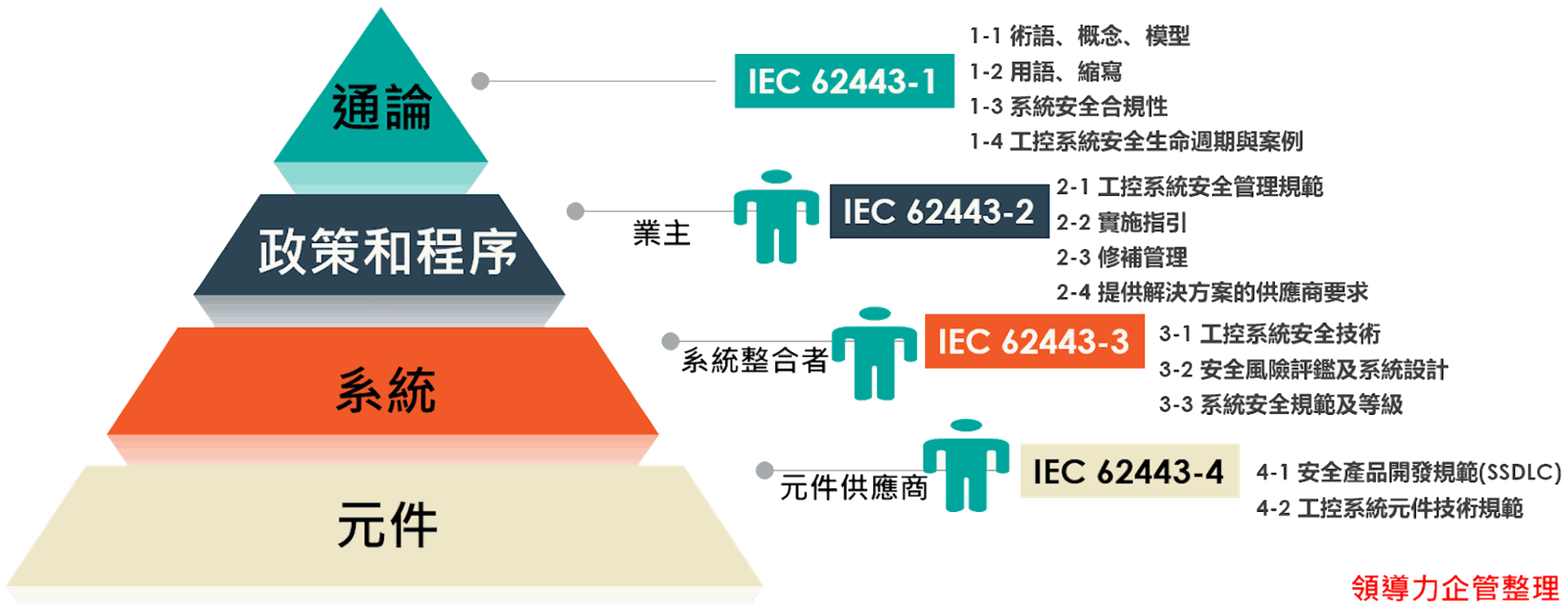

IEC 62443 標準架構共分成四個部分,分別是通論、政策和程序、系統及元件

- 通論

標準的概論與介紹,定義工業自動化及控制系統(IACS)安全性的術語、概念及模型。 - 政策和程序

說明工業自動化及控制系統(IACS)安全相關政策與程序之規劃,藉此確保系統、設備運作的安全,規範對象為資產擁有者、業主。 - 系統

說明工業自動化及控制系統(IACS)系統的安全技術、風險評鑑、規範與等級,規範對象為系統整合者。 - 元件

定義與規範如何開發工業自動化及控制系統(IACS)相關安全產品及其規格。規範對象為產品、元件供應商

綜上所述,隨著國際及台灣陸續發生工廠遭到病毒入侵的情況,工控系統的資安議題備受關注,而工控系統安全上建議可參考 IEC 62443此標準,透過風險評鑑、網路分段區隔、防火牆、修補程式管理及入侵檢測等流程,以及加強人員資安意識(Awareness),有助建立並達成工業自動化及工控系統安全。

為什麼要有 IEC 62443

- 工廠產線頻中招 如何超前部署降低資安風險

隨著工業 4.0、IoT 萬物聯網的趨勢下,工業控制系統智慧化程度升高,有助於即時遠端監控設備運作現況,了解機台是否有任何需調整或預先維修的情況,用最有效能的營運模式來提升效率、降低營運成本。

工業控制系統(ICS)常見於石油、水處理廠、能源、製造業等行業中,主要用於進行相關數據監控及作業控制,有助於經理人、管理者將感測器所蒐集的資料進行分析,即時掌握機台運作狀況,進而做出管理決策。 - 工控系統遭駭案例層出不窮

工控系統設備連網的情況下,無可避免,增加了有心人或駭客有更多發動攻擊的機會,例如駭客針對物聯網韌體未即時更新的弱點,甚至是根本不去更新的弱點,來進行攻擊。

工業控制系統受到駭客、病毒攻擊的案例層出不窮,除了近年台灣多家電子廠等行業受影響,以 2010年6月首次被發現的 Stuxnet為例,屬於第一個以關鍵工業基礎設施為攻擊目標的蠕蟲(worm),藉由攻擊電子運算控制系統 PLC(可程式控制器,Programmable Logic Controller),竄改控制器的反饋資訊,進而影響伊朗核電廠的正常運作。據報導,2020年4月以色列也傳出水處理系統遭到駭客滲透,企圖改變水中的氯濃度,恐影響當地飲水民眾的健康。 - 相較 IT系統 工控系統安全管控難度甚高

工業控制系統成本高,設備需要長時間穩定運作情況下也較難即時更新,舉例來說,相較 IT系統可以採用密碼連續錯誤三次自動鎖帳號的管控措施,若套用到工控系統恐將造成災難,故難以一體適用。此外,ICS工業控制系統屬於資本密集,使用年限較長,相較 IT系統三年或五年的汰換週期,ICS工業控制系統多使用十多年以上,導致可能發生供應商因退場而無法提供服務的情況,或是無法支援基礎軟硬體或作業系統,進而導致仍用過時的通訊協議、未即時更新漏洞等窘境,無法有效控管系統安全。 - 針對工業自動化控制系統(IACS)安全之解決方案

IEC 62443由國際自動化學會(International Society for Automation, ISA)提出,並在美國國家標準協會(American National Standards Institute, ANSI)首次對外公開。

領導力企管推出 IEC 62433輔導諮詢服務,提供標準解教育訓練、系統輔導,協助企業降低資安風險,歡迎立即 與我們聯繫。

參考資料

隱藏在細節裡的資安魔鬼,台灣網路資訊中心,https://blog.twnic.tw/2018/09/28/1426/

工控資安標準 IEC 62443,台大計資中心,http://www.cc.ntu.edu.tw/chinese/epaper/0054/20200920_5408.html

工業4.0世代的第三次安全革命(上) ,台灣網路資訊中心,https://blog.twnic.tw/2019/12/31/5890/

工業4.0世代的第三次安全革命(下) ,台灣網路資訊中心,https://blog.twnic.tw/2020/01/31/6054/